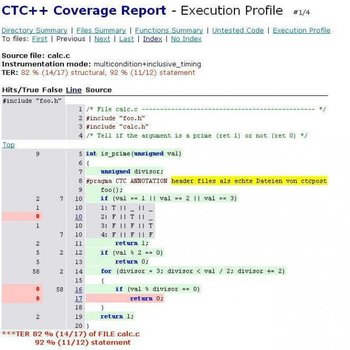

Testwell CTC++ 8.0 mit verbesserten Reports und Annotierungen verfügbar

(Offenburg/Deutschland, Tampere/Finnland, 1. Dezember 2015)

- Verbesserte Architektur des HTML-Coverage-Reports

- Anzeige der Zeilenabdeckung ("Line-Coverage") im HTML-Report

- Möglichkeit von Annotierungen

- Verbessertes Reporting von Headerdateien

- Verbessertes Merging der Testabdeckungsdaten von unabhängig voneinander getesteten Quellcodedateien

Elvior TestCast T3 Version 6.9.1 herausgegeben

(Tallin/Estland, Offenburg/Deutschland, 30. Oktober 2015)

Elvior hat die Version 6.9.1 von TestCast T3 mit folgenden neuen Features herausgegeben:

- Improved stability

- Improved compile time errors and warnings mechanism

Imagix 4D version 8.1 herausgegeben

(Offenburg/Germany, San Luis Obispo/USA, 5 October 2015)

Imagix hat die Version 8.1 Imagix 4D mit folgenden neuen Features herausgegeben:

- Added binary analysis for Microsoft Visual C++ #import, #using directives

- Added Subsystem Architectures to document generation

Workshop: "Code Coverage auf μ-Controller"

(Offenburg, 18. September 2015)

In diesem Workshop wird gezeigt, wie man die Coverage-Daten über eine serielle Schnittstelle abgreifen kann. Im Theorieteil wird zunächst der Mechanismus an sich erklärt, ebenso, wie er auf andere Mechanismen ausgeweitet werden kann. Im Praxisteil wird mithilfe eines Arduino Unos sowie eines normalen Laptops gezeigt, wie man die Daten extrahieren kann, um sie danach in entsprechende Berichte zu konvertieren.

Uhrzeit: 14.00 bis 18.00

> weitere Information

Verifysoft verstärkt Frankreich-Präsenz

(Offenburg, 16. September 2015)

Verifysoft Technology GmbH ist seit 2003 Hersteller und Distributor von Softwaretest- und -analysewerkzeugen. Nach zehn Jahren starkem Wachstums hat Verifysoft 2013 die Testwell-Produktlinie von Testwell Finnland gekauft.

Mit über 400 Kunden auf allen Kontinenten ist Verifysoft einer der führenden Hersteller von Code Coverage Analysetools für sicherheitskritische Software. Neben dem deutschsprachigen Ländern in denen Verifysoft unter anderem alle Automobilhersteller und zahlreiche Zulieferer beliefert, gehört auch Frankreich zu den wichtigsten Märkten.

Marion Fournier und Patricia Gallien sind ab sofort per Email

Embedded Conference Scandinavia: "Code Coverage für Embedded Targets und Toolqualifizierung":

(Offenburg, 7. September 2015)

Code Complexity Measurement:

Neue Version 6.0 von Testwell CMT++ 6.0 mit C#-Support verfügbar

Offenburg (Deutschland)/ Tampere (Finnland), 25. August 2015

Testwell CMT++ 6.0 hat einige C++11-Verbessungen. Beispielsweise sind jetzt Lambda-Funktionen identifizierbar und messbar. Der Produktname wurde auf "Testwell CMT++ Complexity Measurement Tool for C/C++/C#" geändert.

Weitere Informationen: Testwell CMT++ 6.0 Release-Notes

QA&Test: "Herausforderung der Testabdeckungsmessung auf kleinen embedded Targets in sicherheitskritischen Projekten"

(Offenburg, 12. Juni 2015)

ASQF Safety&Security Day in Flörsheim am Main/Frankfurt

(Offenburg, 7. September 2015)

GrammaTech CodeSonar Version 4.1 verfügbar

(Ithaca/New York, 29. Mai 2015)

GrammaTech gibt die Verfügbarkeit der Version 4.1 des Statischen Codeanalysewerkzeuges CodeSonar bekannt. Die neue Version ist für die Analyse von Quellcode verfügbar. CodeSonar 4.1 zur Überprüfung von Binaries wird in Kürze herausgegeben. CodeSonar 4.1 hat folgende neuen Features:

- Verteilte Analyse: Durch die verteilte Analyse wird die Analysegeschwindigkeit drastisch verbessert. Frühere CodeSonar-Versionen konnten zwar schon die Analyse parallel auf mehreren Kernen oder CPUs laufen lassen, allerdings nur auf der einer Maschine. Jetzt ist eine Verteilung der Analyse auf verschiedene Rechner eines lose gekoppelten Clusters möglich.

- Überprüfung von MISRA C-Regeln: CodeSonar 4.1 hat viele neue Warning-Klassen, inbesondere zur Überprüfung von MISRA C:2012 und MISRA C:2004.

- Warning-Clustering: Mit dieser neuen Option können vergleichbare Warnungen in Cluster zusammengefasst werden.

- Configuration Tool: Mit dem Configuration Tool wird das Aufsetzen eines neuen Hubs oder das Hinzufügen von neuen Maschinen zu einem Analysecluster vereinfacht.

- Authentifizierung: Beim Aufsetzen eines Hubs können jetzt Authentifizierungsmechanismen von Drittanbietern wie beispielsweise LDAP verwendet werden. Administratoren können mit der neuen Version ihre eigenen benutzerdefinierten Authentifizierungskomponenten hinzufügen.

- Analyse-Voreinstellungen: Über eine neue Kommandozeilenoption können Nutzer einen "vorgefertigten" Satz von Konfigurationsoptionen auswählen. Beispielsweise nutzt CodeSonar alle neuen Misra C-Checker über codesonar analyze Foo -preset misra ...

- Taint-Path-Checking: Die Benutzeroberfläche zeigt an, auf welchen Wegen sich nicht vertrauenswürdige Daten innerhalb einer Applikation ausbreiten können und welche Funktionen zur Laufzeit gefährdet sind.

- Score und Significance: Score ist ein Wert zur Klassifizierung von Warnings. Significance ist eine Eigenschaft einer Warnklasse wie Zuverlässigkeit, Sicherheit, Stil oder Redundanz.

- Unterstützung von neuen Plattformen: Neben den bisherigen Plattformen werden jetzt auch NetBSD und FreeBSD unterstützt.

- Zugangskontrolle: Der Zugang zu Informationen kann mit der neuen Version eingeschränkt worden. Diese Funktion wird in CodeSonar 4.2 durch eine komplette rollenbasierte Zugangskontrolle (full role-based access control, RBAC) ersetzt.

Testwell CTC++ Test Coverage Analyser: Version 7.3.3 verfügbar

(Offenburg/Deutschland, Tampere/Finnland, 18. Mai 2015)

Testwell CTC++ ist das führende Code Coverage Tool zur Analyse der Testabdeckung in allen embedded Targets und mit allen Compilern.

Version 7.3.3 verfügt über folgende neue Features:

- HTML-Report mit Line-Coverage-Informationen

- Einführung eines Annotation-Konzepts zur Kommentierung der Coverage-Reporte.

Mit mehr Führungs- und Kommunikationskompetenzen zu erfolgreichen IT-Projekten: Praxis-Training mit Pierre Michel Ernest startet am 21.09.2015

In unserem Praxis-Training für IT-Projektleiter und Entscheidungsträger mit Pierre Michel Ernest (Geschäftsführer von "Exzellent Trainieren" und Dozent für Management an den Hochschulen Offenburg und Karlsruhe) lernen Sie wie Sie Projektmitarbeiter konkret motivieren und zu Höchstleistungen führen, interne Probleme frühzeitig erkennen, die Weichen für einen erfolgreichen Projektverlauf stellen und wie Sie Kundenwünsche in Einklang mit der angebotenen Leistung bringen.

Das Praxis-Training startet am 21. und 22.09. im Technologiepark Offenburg. Weitere Termine des viertägigen Seminars sind der 11.11. sowie der 10.12.2015.

Um exzellente Trainingsergebnisse zu erzielen ist die Anzahl der Plätze begrenzt. > Jetzt anmelden! Seminarflyer

TTCN-3 Summer School in Sophia-Antipolis (Frankreich)

Die Testing and Test Control Notation Version 3 (TTCN-3) ist eine standardisierte Testtechnologie, die vom European Telecommunication Standards Institute (ETSI) entwickelt wurde.

Die TTCN-3 Summer School wendet sich an Praktiker: die Nutzung von TTCN-3 wird in einer aktuellen Testumgebung gezeigt. Alle Teilnehmer erhalten das TTCN-3-Testtool TestCast zur kostenlosen Nutzung für drei Monate. Der Theorieteil des Workshops behandelt den gesamten TTCN-3-Lehrplan und bereitet somit auf die TTCN-3-Certification-Prüfung vor. > weitere Informationen

GrammaTech arbeitet an einer Advanced Analysis Engine zur automatischen Code-Korrektur (PLINY-Projekt der DARPA)

(Ithaca/New York, 30. April 2015)

GrammaTech hat Arbeiten am PLINY-Projekt begonnen. Dieses Projekt, an dem auch drei amerikanische Universitäten mitarbeiten, soll automatisch Programmierfehler aufdecken und Bug-Fixes vorschlagen. PLINY ist Teil des "Mining and Understanding Software Enclaves"-Programms (MUSE) der DARPA (Defense Advanced Research Projects Agency).

Das Projekt soll mehrere Milliarden Codezeilen von Open-Source-Software durchsuchen und eine Datenbank mit deren Eigenschaften, Verhaltensweisen und Schwachstellen aufstellen.

Zur Bewerkstellung dieser Aufgabe greift das PLINY-Projekt auf das statische Codeanalysetool GrammaTech CodeSonar zurück. CodeSonar ist außergewöhnlich skalierbar, also zur Analyse von sehr großen Programmen geeignet und deckt darüber hinaus subtile Programmeigenschaften auf. > weitere Information

Das Projekt soll mehrere Milliarden Codezeilen von Open-Source-Software durchsuchen und eine Datenbank mit deren Eigenschaften, Verhaltensweisen und Schwachstellen aufstellen.

Zur Bewerkstellung dieser Aufgabe greift das PLINY-Projekt auf das statische Codeanalysetool GrammaTech CodeSonar zurück. CodeSonar ist außergewöhnlich skalierbar, also zur Analyse von sehr großen Programmen geeignet und deckt darüber hinaus subtile Programmeigenschaften auf. > weitere Information

Elvior TestCast T3 Version 6.8.3 herausgegeben

(Tallin/Estland, Offenburg/Deutschland, 28. April 2015)

Elvior hat die Version 6.8.3 von TestCast T3 mit folgenden neuen Features herausgegeben:

- TCI helper: timeout for TCI DLL calls allowing detection of problems in external TCI implementation

- Logging of TCI and TRI trace - enhanced problems detection in TCI and TRI implementation

- Go to line functionality for log lines created by a log statement

VDC-Studie: 40% der embedded Software-Projekte verspätet

(Ithaca/New York, 15. April 2015)

Gemäß der von GrammaTech gesponsorten VDC-Studie "Software Quality and Security Challenges from Rapid Rise of Third-Party Code" berichten mehr als 40% der Entwickler über Terminverzögerungen bei embedded Softwareprojekten. Um Liefertermine einzuhalten, nutzen Entwicklungsteams trotz potentieller Probleme und Sicherheitsschwachstellen auch in Medizintechnik, Luft-/Raumfahrt, Automotive und Transport Fremdcode. In allen Industrien ist ein weiterer Anstieg der Nutzung von Third-Party-Code zu erwarten.

Quellcode-Analyse zur Aufdeckung von Fehlern und Sicherheitslücken ist bei Fremdcode nur dann möglich, wenn der Source-Code vorliegt. Sollte dieser nicht verfügbar sein, bietet die Binärcode-Analyse von GrammaTech Abhilfe. Diese Analyse liefert Qualitätsaussagen auf der Basis der Binarys des Fremdcodes.

Die Wichtigkeit einer automatisierten Testsuite zur statischen Analyse von Quell- und Binärcode wird durch die Tatsache unterstrichen, dass der Umfang von embedded Software doppelt so schnell steigt, wie die Anzahl der Softwareentwickler in diesem Bereich. Die Studie steht bei GrammaTech zum Download bereit.

Quellcode-Analyse zur Aufdeckung von Fehlern und Sicherheitslücken ist bei Fremdcode nur dann möglich, wenn der Source-Code vorliegt. Sollte dieser nicht verfügbar sein, bietet die Binärcode-Analyse von GrammaTech Abhilfe. Diese Analyse liefert Qualitätsaussagen auf der Basis der Binarys des Fremdcodes.

Die Wichtigkeit einer automatisierten Testsuite zur statischen Analyse von Quell- und Binärcode wird durch die Tatsache unterstrichen, dass der Umfang von embedded Software doppelt so schnell steigt, wie die Anzahl der Softwareentwickler in diesem Bereich. Die Studie steht bei GrammaTech zum Download bereit.

Zahlreiche Teilnehmer und hochkarätige Vorträge beim Static Code Analysis Day 2015

(Offenburg, 3. März 2015)

Professor Dr. Fischer von der Hochschule Offenburg gab mit seinem Vortrag über Softwarequalitätssicherung eine Einführung in das Thema. Auf besonderes Interesse stieß der "Wegweiser zur Auswahl eines Werkzeuges zur Statischen Codeanalyse" von Royd Lüdtke (Leiter der Abteilung Statische Codeanalyse bei Verifysoft). Dr. Paul Anderson (Vice President of Engineering bei GrammaTech New York) referierte über die Prüfung von MISRA C-Regeln mit GrammaTech CodeSonar. Zu sehen war auch eine Demo dieses "Advanced Static Analysis Tools" sowie die Roadmap für die kommende Version des Werkzeugs. > Bericht mit Präsentationsfolien

Static Code Analysis Day 2015 in Offenburg

Unsere anerkannten Spezialisten Professor Dr. Fischer (Offenburg), Dr. Paul Anderson (New York) sowie Dipl.-Ing. Royd Lüdtke zeigen erforderliche Maßnahmen zur Garantie höchster Softwarequalität in sicherheitskritischen Systemen. Sie sehen die Überprüfung von Programmierrichtlinien wie MISRA-C und das Aufdecken von Risikofaktoren wie Nebenläufigkeitsfehler.

Die für die Statische Codeanalyse erhältlichen Tools unterscheiden sich erheblich hinsichtlich Preis und Leistung. Um für Ihr Projekt die richtige Wahl zu treffen geben wir Ihnen Beurteilungskritierien zur Auswahl des geeigneten Werkzeuges an die Hand.

> Jetzt anmelden! Seminarflyer

Besuchen Sie uns am 24.-26. Februar 2015 auf der Embedded World in Nürnberg

Wir zeigen Ihnen, wie Sie

- Softwarequalität mit Statischer Codeanalyse entscheidend verbessern

- Anforderungen von Normen wie ISO 26262 und DO-178C in Bezug auf Code Coverage auch auf kleinsten Targets erfüllen

- Prozesse mit unserem Testmanagement-Tool effektiv überwachen

- zu komplexe Software erkennen, hohe Wartungskosten und Software-Erosion vermeiden

Wir freuen uns auf Ihren Besuch

Verifysoft Technology GmbH

Embedded World Nürnberg

Halle 4 Stand 328

Unabhängige Studie: CodeSonar ist bestes Werkzeug zum Auffinden von Sicherheitsproblemen in Embedded Software Applikationen

(Offenburg/Deutschland, 12. Februar 2015)

Eine unabhängige Studie des "Info Technology Centers" eines führenden Automobilherstellers hat GrammaTech CodeSonar als bestes Werkzeug zum Auffinden von Sicherheitsproblemen in Embedded Software Applikationen bestätigt.

Die Studie bewertet messtechnisch die Leistung verschiedener Werkzeuge zur statischen Codeanalyse. CodeSonar und fünf weitere Werkzeuge für die statische Codeanalyse wurden in folgenden Kategorien beurteilt:

In drei weiteren Kategorien belegte CodeSonar gute zweite Plätze: "Statische Speicherverwaltung", "Ressourcenmanagement" und "Verschiedenes". Insbesondere wurde CodeSonars Fähigkeit zum Aufdecken von Nebenläufigkeitsproblemen hervorgehoben. CodeSonar fand mehr als doppelt so viele Nebenläufigkeitsfehler wie der Zweitbeste der Rangfolge.

Da uns ein "Mitbewerber" mit rechtlichen Schritten gedroht hat, verlinken wir nicht mehr auf die Studie. Der Hersteller des "Wettbewerbstools" verlangt bei Evaluierungen regelmäßig den Abschluß von Geheimhaltungsabkommen (!) und entzieht sich somit direkten Vergleichen ...

Die Studie bewertet messtechnisch die Leistung verschiedener Werkzeuge zur statischen Codeanalyse. CodeSonar und fünf weitere Werkzeuge für die statische Codeanalyse wurden in folgenden Kategorien beurteilt:

- Statische Speicherverwaltung

- Dynamische Speicherverwaltung

- Numerische Problemstellungen (überwiegend int, geringer Anteil float)

- Ressourcenmanagement

- Zeigerarithmetik

- Nebenläufigkeit

- Verletzung von Kodierrichtlinien

- Verschiedenes

In drei weiteren Kategorien belegte CodeSonar gute zweite Plätze: "Statische Speicherverwaltung", "Ressourcenmanagement" und "Verschiedenes". Insbesondere wurde CodeSonars Fähigkeit zum Aufdecken von Nebenläufigkeitsproblemen hervorgehoben. CodeSonar fand mehr als doppelt so viele Nebenläufigkeitsfehler wie der Zweitbeste der Rangfolge.

Da uns ein "Mitbewerber" mit rechtlichen Schritten gedroht hat, verlinken wir nicht mehr auf die Studie. Der Hersteller des "Wettbewerbstools" verlangt bei Evaluierungen regelmäßig den Abschluß von Geheimhaltungsabkommen (!) und entzieht sich somit direkten Vergleichen ...

2-Tages-Seminare "Testen von Embedded Software" 2015 in Offenburg und Berlin

Das umfangreiche Programm beinhaltet unter anderem grundlegende Testprinzipien, Normen (DO-178C, IEC 61508, ISO 26262, ...), MISRA-Regeln, Metriken, Statische und dynamische Codeanalyse sowie wichtige Trends. Die Teilnehmer erhalten alle erforderlichen Informationen um embedded Software effizient testen zu können.

Seit 2008 zählt das Seminar zu den führenden Schulungen im deutschsprachigen Raum und erhält regelmäßig Bestnoten von den Teilnehmern. > Jetzt Platz sichern!

Übrigens: der Erfolg dieses Seminars war für uns Ansporn, auch in Frankreich Schulungen für den Test von embedded Software anzubieten. 2015 sind zwei Termine in Paris mit Professor Dr. Jean-François PRADAT-PEYRE (Universität Paris Ouest) geplant.

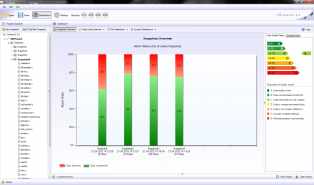

Testwell CTC++-Plugin für SonarQube™ verfügbar

(Offenburg/Deutschland, 16. Januar 2015)

Das Plugin ermöglicht den Import der Code-Coverage-Informationen von Testwell CTC++ in die SonarQube-Datenbank und deren Visualisierung über die SonarQube-Weboberfläche.

Es ist möglich, die Daten aller durch Testwell CTC++ analysierten Coverage-Stufen (bis hin zur MC/DC- und Multicondition-Coverage) in SonarQube zu importieren.

Testwell CTC++ und das SonarQube-Plugin kann für Quellcode in den Sprachen C, C++, Java und C# genutzt werden.

Neue Version 6.8.1 von TestCast T3 verfügbar

(Tallinn/Estland, Offenburg/Deutschland, 9 Januar 2015)- Modifizierter Projekt-Explorer

- Log-Ansicht: speichert Nachrichten-Binär-Inhalt in eine Datei

- Im ASCI Modus der Log-Ansicht entdeckt und konvertiert UTF-8 Zeichen, sofern sie vorhanden sind

- Laufzeitumgebungserstellung über die Kommandozeile

ISO 26262 konformes Testen mit qualifizierten Tools

(Offenburg, 12. Dezember 2014)

> Weitere Informationen

ESE-Kongress 2014: Interview mit Verifysoft-Geschäftsführer Klaus Lambertz

(Sindelfingen, Offenburg, 3. Dezember 2014)

Testwell CTC++ analysiert die Testabdeckung auf allen embedded Targets und kann für Zertifikationen nach DO178-C, ISO 26262 und anderen Normen eingesetzt werden. GrammaTech CodeSonar, ein statisches Analysetool welches eigens für den Einsatz in eingebetteter Software entwickelt worden ist, wurde kürzlich durch den SGS-TÜV Saar zertifiziert.

Das Interview wurde am 3. Dezember auf dem Software Engineering Kongress (ESE) in Sindelfingen aufgezeichnet. Lesen Sie den Artikel der Elektronik Praxis und sehen Sie das Interview hier.